Find us at MECSPE 2026

21

C15

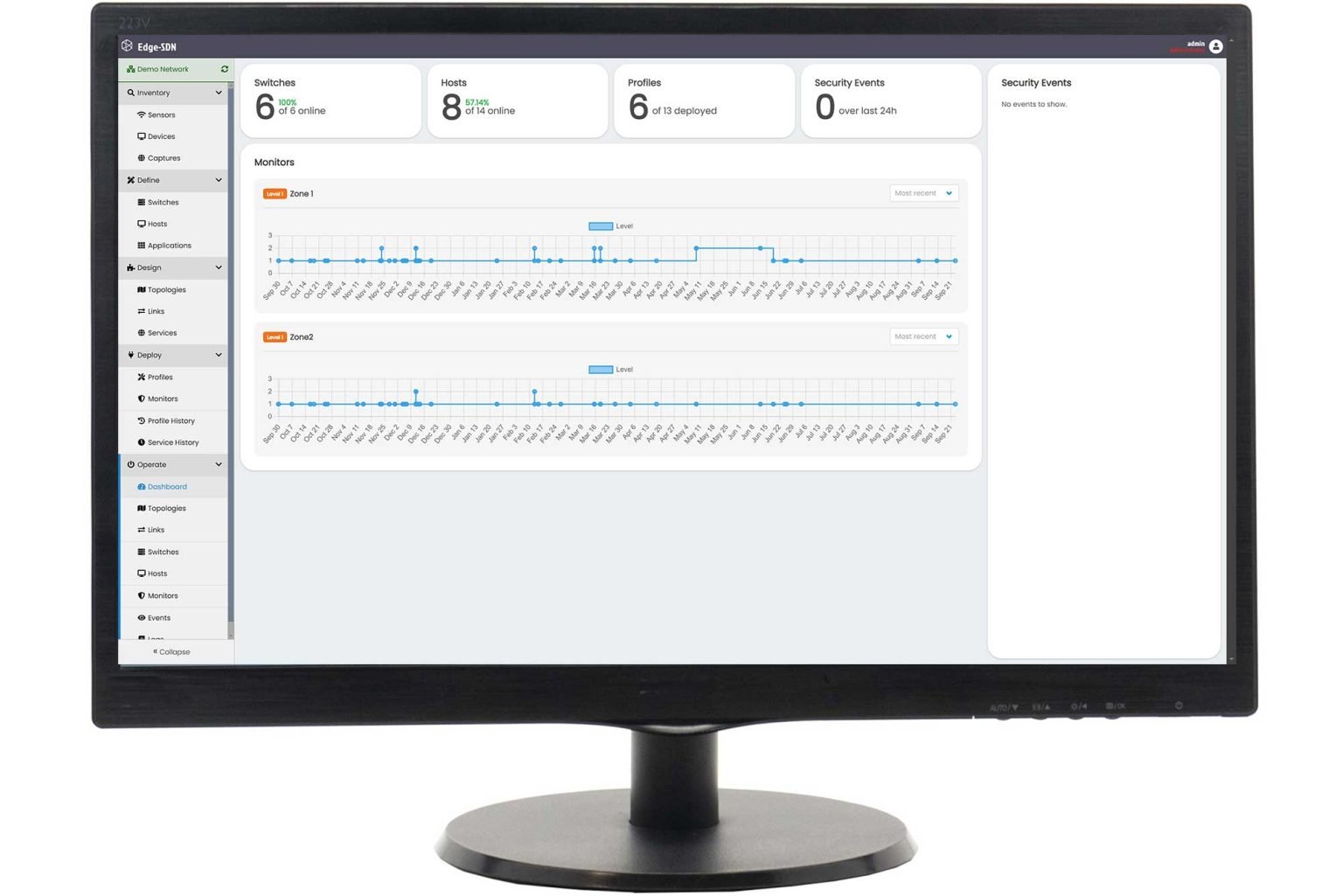

Edge SDN

Innovation Level:

Advantages:

Inventory e visibilità comunicazioni

Monitorate, analizzate e ottenete informazioni dettagliate sulle attività, i flussi di dati e i modelli di comunicazione che si verificano nella rete.

- Sessioni di rete: sessioni di comunicazione all'interno della rete tra host e servizi, con visibilità delle zone di rete e di sicurezza.

- Processi di produzione: evidenzia il processo di produzione dal punto di vista delle risorse e dei servizi di produzione.

Protezione continuità operativa

Definizione di zone di sicurezza stratificate con percorsi di propagazione dei dati che separano e controllano il traffico dati.

- Micro-segmentazione: controllo granulare del traffico dati tramite percorsi di propagazione isolati, che garantiscono che ogni applicazione o dispositivo sia confinato nella propria zona sicura.

- Controllo e analisi del traffico: monitoraggio dei flussi di dati attraverso la rete per identificare potenziali minacce o anomalie, consentendo il rilevamento proattivo delle minacce per una maggiore sicurezza.

Controllo livello di protezione

Due dashboard distinti per gestire e monitorare la sicurezza del processo di produzione in base a specifici obiettivi operativi.

- Operatori IT: interfaccia web con accesso completo a tutte le funzionalità di rete, con gestione basata sui ruoli, multi-tenancy e supporto di rete.

- Operatori OT: interfaccia fisica o digitale con pulsanti per applicare il profilo di rete creato dall'amministratore IT.

Application Sectors:

Tutte le aziende che hanno la necessità di essere conformi alle nuove normative di sicurezza industriale:

- NIS2

- IEC 62443

- Cyber Resilience Act (CRA)

- NIST CSF

Edge SDN fornisce visibilità in tempo reale sui processi di produzione, garantisce la protezione della continuità operativa e offre agli operatori il pieno controllo delle funzionalità di rete riutilizzando l'infrastruttura di rete esistente.